Jelentősen megváltozott környezetben zajlik a mindennapi munkavégzés, hiszen már nem csak az irodából végezhetjük el a feladatainkat, ráadásul a munkaadótól kapott eszközök mellett vagy helyett sok esetben használjuk a saját eszközeinket is. A megváltozott új munkakörnyezet azonban jelentős próbatétel elé állítja a szervezeteket, az egyik legnagyobb kihívás pedig az adatok és a munkavállalók identitásának védelme a külső és belső veszélyek ellen, mindez ráadásul átlátható módon és megfizethető költségek mellett.

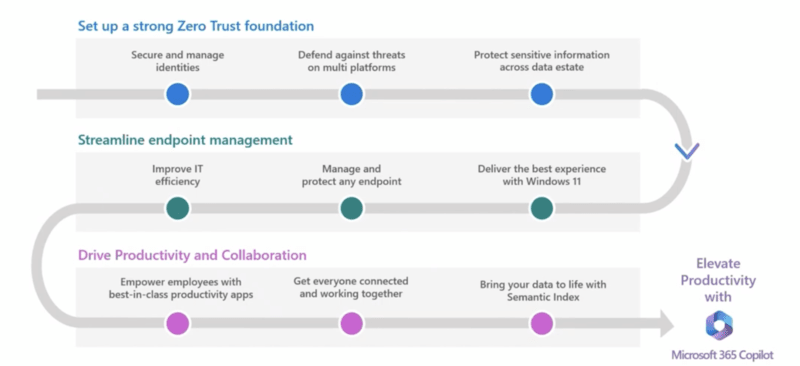

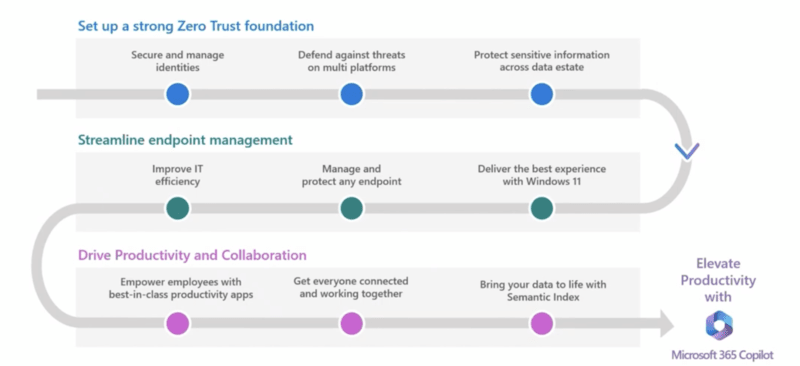

A Zero Trust elvét követve a szervezetek biztonságban tudhatják adataikat. Az alábbi fő lépésekkel biztonságos és egyben hatékony is a munkavégzés:

1. Valósítsa meg a Zero Trust elvét a gyakorlatban

2. Racionalizálja a végpontok kezelését

3. Fokozza a produktivitást és az együttműködést ezt támogató alkalmazásokkal

1. Zero Trust a biztonság alapja

Másodpercenként több mint 1287 jelszó támadás történik, egy nap alatt több mint 111 millió. A szám pedig azáltal, hogy a munkavállalók a vállalat eszközei mellett saját eszközeikkel is hozzáférnek az adatokhoz, folyamatosan növekszik. A támadások és vírusok nem véletlenül általában a vállalat által nem menedzselt eszközökön történnek. Kutatások szerint a felhasználók 71%-kal nagyobb valószínűséggel fertőződnek meg egy nem felügyelt eszközön. Ezért a munkavállalók személyiségének védelme kulcsfontosságú, de ugyanannyira kritikus az is, hogy a munkavállalók kizárólag azokhoz az adatokhoz férjenek hozzá, melyek a munkavégzésükhöz elengedhetetlenek. Mindez különösen azért kritikus, mert a tavalyi évben 10-ből 7 szervezet kompromittálódott az árnyék IT miatt.

A Zero Trust három pillérre épül, ezek

- Azonosítás minden körülmények között: úgy építse ki rendszerét, hogy a felhasználók minden esetben kizárólag azonosítás után férjenek hozzá a vállalati adatokhoz, kizárólag biztonságos eszközökről és biztonságos helyen

- A legkisebb jogosultsági hozzáférést biztosítsa: kerülje el, hogy a felhasználók olyan adatokhoz is hozzáférnek, amire a munkavégzésükhöz nincs szükség azáltal, hogy a legkisebb hozzáférési jogosultságot biztosítja, ami az adott munkakörben az adott munkavégzéshez mindenképp szükséges

- Minden esetben tételezze fel a támadást: építse ki úgy informatikai rendszerét, hogy egy esetleges támadás esetén azonnal felismerhető és a szükséges lépésekkel a kár minimalizálható legyen

Microsoft Entra

Az első lépés a munkavállalók személyiségének védelme. A Microsoft Entra (korábban Microsoft Azure Active Directory) Conditional Access funkciója valós időben különböző forrásokból érkező jeleket vesz figyelembe és dönt a rendszer hozzáféréséről a felhasználó számára. Ezek a jelek lehetnek

- Felhasználói vagy csoporttagság

- IP helyadatok

- Eszközök

- Alkalmazások

- Valós idejű és kiszámított kockázatérzékelés: a Conditional Access házirendeket követve a rendszer a kockázatosnak ítélt felhasználókat és bejelentkezési viselkedést azonosítja és orvosolja

- Microsoft Defender for Cloud Apps: lehetővé teszi a felhasználói alkalmazásokhoz való hozzáférés és munkamenetek valós idejű felügyeletét és ellenőrzését.

A rendszer a megszerzett információk alapján dönt arról, hogy biztosít-e hozzáférést a felhasználónak az adott alkalmazáshoz. Ha az algoritmus az értékelés során veszélyt lát,

- blokkolja a hozzáférést,

- további azonosítást követel a felhasználótól, mely lehet például többfaktoros hitelesítés, ujjlenyomat, arcfelismerés, jelszóváltoztatás.

A Conditional Access beállítások között számos lehetőséget találunk különböző helyzetekre. Akár olyan részletes szabályozás is beállítható, hogy adott kolléga mely országokban és milyen eszközről érhessen el egyes alkalmazásokat. A hozzáférést ez esetben a Conditional Access csak abban az esetben engedélyezi, ha valamennyi feltétel teljesül. A Conditional Access funkcióról további információt talál itt: https://learn.microsoft.com/en-us/entra/identity/conditional-access/overview

2. Maximális biztonság a végpontokon

A Microsoft Intune és a Microsoft Web Content Filtering szolgáltatások használatával elérhetjük, hogy legyen szó felhőről, szerverről vagy végpontról, valamennyi eszköz védelem alatt álljon. A Microsoft Intune egy felhőalapú végpontkezelési megoldás. Kezeli a felhasználók hozzáférését a szervezeti erőforrásokhoz, és egyszerűsíti az alkalmazások és eszközök kezelését a számos eszközön, beleértve a mobileszközöket, asztali számítógépeket és virtuális végpontokat. A Microsoft Intune használatával egyszerűen megvédheti a hozzáférést és az adatokat mind a szervezet tulajdonában lévő és a felhasználók személyes eszközein, sőt, a Microsoft Intune megfelelőségi és jelentési funkciói a Zero Trust biztonsági modellt is támogatják.

A Microsoft Intune felhőalapú eszközmenedzsmenten belül többek között beállíthatja, hogy a szervezet valamennyi eszközét automatizált módon a legfrissebb szoftverrel és frissítéssel lássa el. Emellett egyszerűen menedzselheti a felhasználókat és az eszközöket is, legyen az a szervezet tulajdonában vagy a felhasználó személyes tulajdonában, illetve különböző házirendeket hozhat létre ezek hozzáférési jogosultságáról. A Microsoft Intune további előnyeiről itt olvashat részletesen: https://learn.microsoft.com/en-us/mem/intune/fundamentals/what-is-intune

A végpontok biztonságára a Microsoft Web Content Filtering szolgál, amely a Microsoft Defender for Endpointon belül érhető el és lehetővé teszi a szervezet számára, hogy nyomon kövesse és szabályozza a weboldalakhoz való hozzáférést azok tartalmi kategóriái alapján. A Microsoft Web Content Filteringről itt olvashat:https://learn.microsoft.com/en-us/microsoft-365/security/defender-endpoint/web-content-filtering?view=o365-worldwide

3. Vállalati adatok védelme

Az adatok besorolása és aszerinti védettsége a Microsoft Purview-en keresztül érhető el. A vállalati adatok védelméről, besorolásukról, titkosításukról és a védelmükről illetéktelen hozzáférés esetén a Microsoft 365 rejtett kincseit bemutató cikkünkben részletesen írtunk.

Megbízható partner a mindennapokban

A Microsoft 365 szolgáltatásai megbízható védelmet nyújtanak a vállalatoknak mindennapi működésük során, a vállalat megfelelően képes adatait és munkavállalóinak személyiségét védeni, valamint valamennyi, a munkavállaló által használt eszközt. A felhőszolgáltató mellett azonban szükség van egy megbízható partnerre is. A Noventiq több mint egy évtizedes múltjával, nemzetközi hálózatával a biztonságot és szakértelmet biztosítja vállalata és munkavállalói számára.

Nézze meg korábbi workshopunkat és szerezzen még mélyebb betekintést a Microsoft 365 által nyújtott védelmi szolgáltatásokba: https://youtu.be/pBb0c-EkHLI